انواع تهدیدها و حملات شبکه های کامپیوتری

امروزه امنیت کامپیوترهای شخصی و شبکهها از جمله موضوعاتی است که کانون توجه تمامی کاربران و حتی موسسات قرار گرفته است. در یک شبکه کامپیوتری و کامپیوترهای شخصی، سرویسها و پروتکلهای متعددی نصب و پیکربندی میشود. در همین راستا، آشنایی با انواع حملات و تهدیدهای شبکه کمک بسیاری برای ایمن سازی سیستمها خواهد کرد.

در سیستمهای کامپیوتری و شبکه برخی از سرویسها دارای استعداد لازم برای انواع حملات بوده و لازم است در مرحله اول و در زمان نصب و پیکربندی آنها، دقت لازم در خصوص رعایت مسائل ایمنی انجام و در مرحله دوم از نصب سرویسها و پروتکلهای غیرضروری، اجتناب شود. قطعا شناسایی سرویسهای غیرضروری و انواع حملاتی که مهاجمان با استفاده از آنها شبکههای کامپیوتری را هدف قرار میدهند، زمینهی بهتری برای برپاسازی و نگهداری شبکههای کامپیوتری ایمن و مطمئن را فراهم میکند. هنگام وبگردی و مشاهده صفحات وب ممکن است اتفاقاتی پشت پرده بیفتد که حتی در ظاهر قابل مشاهده و درک نباشد، این اتفاقات و تغییرات ممکن است سیستم شما را در برابر حملات آسیبپذیر کند. خوشبختانه با مرور زمان و با پیشرفت تکنولوژی، کاربران اینترنت با انواع حملات و تهدیدات اینترنت آشنا شده و نحوه ایمن سازی سیستمها در برابر این حملات را فرا میگیرند.

میتوان گفت صفحاتی که دارای دکمههای دانلود بیشتر و لینکهایی هستند که کاربران را وادار به دانلود میکنند، دیگر کمتر سیستمها را در معرض خطر قرار میدهند. زیرا اطلاعات کاربران در این زمینه بیشتر شده و مرورگرها نیز در برابر این حملات آسیبپذیر نیستند. البته کسانی هم هستند که در اثر اطلاعات کم و نداشتن آگاهی فریب آگهیها و دکمههای دانلود نامربوط را میخورند اما باز هم جای امیدی هست که بتوان آگاهی این دسته از کاربران را افزایش داد. حال در ابتدا باید انواع تهدیدها را بشناسیم؛ در این مقاله با انواع ویروسها و اطلاعات ناخواستهای شبیه به آنها آشنا میشویم.

Malware: نرم افزارهای مخرب

کلمه Malware مخفف عبارت «Malicious Software» به معنای نرم افزار مخرب است. این نرم افزار حاوی انواع ویروسها و نرم افزارهای جاسوسی است که بدون این که شما متوجه شوید روی کامپیوتر و تلفن هوشمند یا روی دستگاههای قابل حمل نصب میشود. این برنامهها، عامل اصلی توقف اجرای برنامهها یا هنگ کردن آنها در دستگاهها به شمار آمده و از این برنامهها برای کنترل و نظارت بر فعالیتهای کاربران در فضای مجازی استفاده میشود. هکرها از این برنامهها برای دزدیدن اطلاعات شخصی و ارسال اسپم و انجام فعالیتهای مجرمانه استفاده میکنند. هکرها سعی میکنند، کاربران را به کلیک کردن روی لینکهایی که حاوی نرم افزارهای مخرب و جاسوسی است، تشویق کنند. این نرم افزارهای مخرب در کامپیوترهایی که نرم افزارهای امنیتی با کیفیت و قدرتمند در آنها نصب نشده، اجرا میشوند.

مقابله با نصب نرم افزارهای مخرب

مکررا نرم افزارهای امنیتی و آنتیویروسهای خود را بروز رسانی کنید.

نصب یک نرم افزار ضد جاسوسی وفایروال مجزا توصیه میشود. نرم افزارهای امنیتی، مرورگر اینترنتی و سیستم عامل خود را به گونهای تنظیم کنید تا به صورت خودکار بروز رسانی شوند.

در صورت اطلاع از محتوای لینکها، بر روی آنها کلیک کنید، و همچنین بر روی فایلهای ضمیمه شده در ایمیلهای ناشناس کلیک نکنید؛ مگر آن که فرسنتده ایمیل را بشناسید.

کلیک کردن بر روی لینکها و فایلهای ضمیمه، حتی در ایمیلهایی که به نظر میرسد از طرف دوستان و یا خانواده فرستاده شده است میتواند باعث نصب نرم افزارهای مخرب در کامپیوتر شود.

نرم افزارها را تنها از وبسایتهایی که میشناسید و به آنها اطمینان دارید، دانلود و نصب کنید.

دانلود کردن بازیهای رایگان و برنامههای به اشتراک گذاری فایل و نوار ابزارهای شخصی در ظاهر جذاب و فریبنده هستند؛ اما نرم افزارهای مخرب اغلب با نرم افزارهای رایگان دانلود میشوند.

دانلودهای ناخواسته را به حداقل برسانید.

اطمینان حاصل کنید که امنیت مرورگر شما به قدری بالاست که قادر به شناسایی دانلودهای ناخواسته است.

پنجرههای پاپآپ را مسدود کنید و بر روی لینکهایی که در پنجرههای پاپآپ ظاهر میشود، کلیک نکنید.

از اطلاعات خود به طور مرتب، نسخه پشتیبان تهیه کنید.

در هر حال اگر شک میکنید که سیستم به نرم افزارهای مخرب آلوده شده حتما از انجام خرید اینترنتی و فعالیت بانکی و هر فعالیتی که نیازمند وارد کردن اطلاعاتی مانند نام کاربری، رمز عبور و سایر اطلاعات مهم است، اجتناب کرده و آنتیویروس خود را بروز رسانی کنید؛ نرم افزار آنتی ویروس را به گونهای تنظیم کنید تا کامپیوتر شما را از لحاظ وجود هر نوع ویروس و نرم افزار جاسوسی بررسی کند.

ویروسها

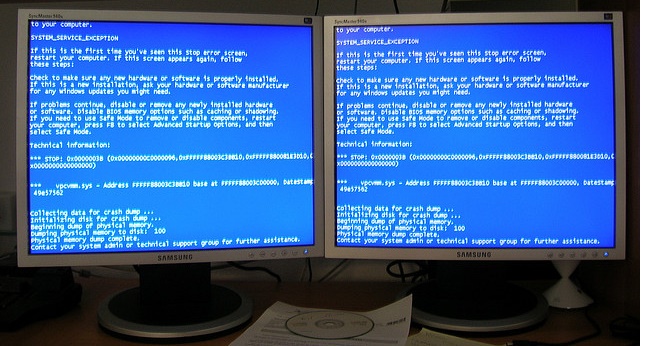

ویروس کامپیوتری، نرم افزاری است که دائما از خود کپی میگیرد و آنها را در فایلها و برنامههای دیگر قرار میدهد. این فایلها پس از وارد شدن به کامپیوتر اقدامات غیرمنتظرهای انجام میدهند. با وجود این که همه ویروسها خطرناک نیستند، ولی بسیاری از آنها با هدف تخریب انواع مشخصی از فایلها، برنامههای کاربردی یا سیستم عامل نوشته شدهاند. ویروسها هم مشابه همه برنامههای دیگر از منابع سیستم مانند حافظه و فضای دیسک سخت، توان پردازنده مرکزی و سایر منابع بهره میگیرند و میتوانند اعمال خطرناکی را انجام دهند؛ به عنوان مثال فایلهای روی دیسک را پاک کرده و یا کل دیسک سخت را فرمت کنند. همچنین یک ویروس میتواند مجوز دسترسی به دستگاه را از طریق شبکه و بدون احراز هویت فراهم کند. ویروس همیشه خود را به یک فایل اجرایی یا فایلی که طراحی شده تا با برنامهای خاص باز شود، وصل میکند. او همیشه برای فعال شدن نیاز به اجرا شدن برنامه میزبانش دارد و اگر این اتفاق نیفتد، ویروس همیشه خفته خواهد ماند. هنگامی که برنامه میزبان اجرا شود، ویروس هم کار خود را شروع میکند. ویروسها ممکن است برخی مواقع اثرات منفی و ناخواستهای داشته باشند. آنها میتوانند به گونهای به نرم افزارها آسیب برسانند که دیگر درست اجرا نشوند، فایلها را پاک میکنند و حتی ممکن است کاری کنند تا کامپیوتر دچار نقص فنی شده، آهسته کار کرده یا کرش کند، حتی باعث میشود تا سیستم به طور تصادفی از اول راه اندازی شود.

آنتی ویروسها هنگام اجرا یا دانلود فایل آسیب دیده، میتوانند ویروس را شناسایی و حذف کنند. معمولا آنتی ویروسها ابتدا محتوای رم و هارد دیسک را کاملا بررسی میکنند و سپس آن را با دیتابیس الگوریتمها و هشها مقایسه میکنند و هر کدام که به نوعی منحصر به فرد باشد به عنوان ویروس شناسایی میشود. برخی از آنتی ویروسها ممکن است فایلهای باز و حتی فایلهایی را که توسط ایمیل فرستاده میشوند چک کنند. باید برای تشخیص ویروسهای جدید آنتی ویروسها را مرتبا به روز رسانی کرد.

Adware: ابزارهای تبلیغاتی

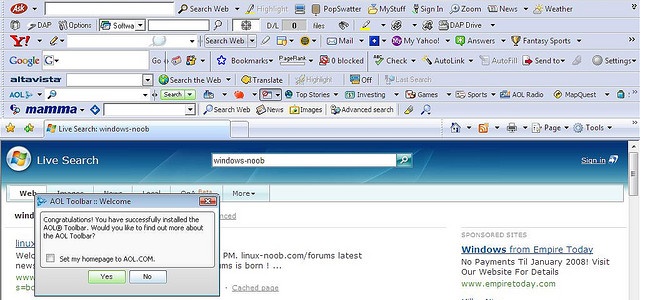

این ابزارها به عنوان ابزارهای تبلیغاتی مزاحم شناخته میشوند که توسط هکرهای آنلاین برای به دست آوردن غیر قانونی پول زیاد توسعه مییابند. این ابزارهای تبلیغاتی مزاحم معمولا همراه با نرم افزارهای رایگان کاربران را وادار میکنند تا آنها را از وبسایتهای مشکوک دانلود کنند. زمانی که کاربر در حال گشت و گذار در اینترنت است، تعدا زیادی از پاپآپها، لینکها و دیگر تبلیغات مزاحم نمایش داده میشود. این ابزارها برای کاربران بسیار آزاردهنده هستند، زیرا لینکهای موجود در این تبلیغات آلوده هستند. به واسطهی کلیک روی این تبلیغات، کاربر به سایت دیگری هدایت شده و کامپیوتر در معرض خطر قرار میگیرد. این ابزارهای تبلیغاتی مزاحم و زننده، ترافیک وب کاربر را جمع آوری کرده و آنها را برای دیگر وبسایتهای مشکوک منتقل میکنند. همیشه تبلیغات و مزاحمهای اینترنتی در کامپیوترها باعث نارضایتی کاربران میشود، گاهی میتوان از نصب آنها جلوگیری کرد ولی در بعضی موارد به صورت خودکار نصب میشوند و ایجاد مزاحمتها و نارضایتی فراوان میکنند، از این دسته میتوان به انواع نوار ابزارها اشاره کرد که اکثرا هنگام نصب نرم افزارها همراه با برنامه روی ویندوز نصب میشوند و گاهی بسیاری از تنظیمات را نیز تغییر میدهند، مانند موتور جستجو یا صفحه خانگی.

تروجان و دربهای پشتی

تروجان، برنامه مخربی است که به صورت یک نرم افزار جالب به نظر میرسد. برخلاف ویروسها، تروجانها تکثیر نمیشوند؛ ولی به اندازه ویروسها مخرب هستند. لغت تروجان برگرفته از افسانهی یونانی جنگ تروجان است. در این داستان یونانیها از طریق هدیه دادن اسب چوبی بزرگی به دشمنانشان، تعدادی سرباز به قلعهی آنها فرستادند؛ سپس این سربازها از داخل اسب بیرون آمده و در قلعه را باز کردند تا دیگر افراد به داخل قلعه بیایند و قلعه را فتح کنند. این مثال دقیقا عملی است که تروجان با کامپیوتر شما انجام میدهد. تروجان ابتدا به قسمتهای مختلف نفوذ میکند، سپس راهی برای آسیب به آنها پیدا خواهد کرد. انواع مختلفی از تروجانها وجود دارد:

تروجان کنترل دسترسی «RTA»: برای فراهم کردن دسترسی مهاجمان به کنترل کامل سیستم کامپیوتر قربانی، طراحی شده است.

تروجان مخرب: این نوع از تروجانها برای تخریب و حذف فایلها طراحی شدهاند و از این جهت بسیار شبیه به ویروسها هستند. آنها اغلب با نرم افزارهای آنتی ویروس قابل ردیابی نیستند.

تروجانهای پراکسی: این نوع از تروجانها برای تخریب برنامههای کامپیوتر قربانی، به عنوان پراکسی سرور، طراحی شدهاند. ورود تروجانها از این طریق اجازۀ هر عملی را در کامپیوتر شما، به مهاجمان میدهد، از جمله: کلاهبرداری از کارتهای اعتباری و فعالیتهای غیر قانونی و حتی استفاده از کامپیوتر شما برای فرستادن حملههای خطرناک به دیگر کامپیوترهای شبکه.

تروجانهای FTP: این تروجانها پورت ۲۱ کامپیوتر شما را باز میگذارند و به مهاجمان اجازه اتصال به کامپیوتر شما و استفاده از FTP را میدهند.

تروجان مخرب نرم افزارهای امنیتی: این تروجانها، نرم افزار امنیتی کامپیوتر، مانند آنتی ویروسها یا دیوارهای آتش را بدون اینکه شما متوجه شوید، متوقف میکنند یا از بین میبرند. این نوع از تروجان اغلب با دیگر انواع تروجان ترکیب میشوند و آثار بسیار مخربی دارند.

دربهای پشتی همان گونه که از نام آن معلوم است یک راه نفوذ پیش بینی نشده برای ورود غیر مجاز ایجاد میکنند. درپشتی نوعی بدافزار است که به ظاهر برنامهای ساده و سالم است ولی در شرایطی خاص زمینه ورود و دسترسی مهاجمان به دادههای سیستمی را که روی آن نصب شده است مهیا میکند. درهای پشتی به سه دسته فعال، غیرفعال و حمله بنیان تقسیم میشوند: درهای پشتی را که منتظر رسیدن دستورات از طریق درگاهها میشوند غیرفعال مینامند. درهای پشتی فعال خودشان آغازگر ارتباط با میزبانهای دیگر هستند. درهای پشتی حملهبنیان به درهایی گفته میشود که با استفاده از حملهای مبتنی بر کدهای مخرب به دسترسیهای لازم میرسند. برای جلوگیری از این نوع آسیب پذیری موارد زیر را رعایت کنید:

هرگز پیوست ایمیلهای دریافتی را از سوی کاربران ناشناس باز نکنید.

در بسیاری از وبسایتها کلیدهایی با عنوان دانلود در نزدیکی لینکهای واقعی دانلود وجود دارد. حتما قبل از کلیک کردن روی آنها از هدف آن لینکها، با نگه داشتن ماوس و مشاهده آدرسی که با کلیک کردن به آن هدایت خواهید شد، مطمئن شوید.

از نصب نرم افزارهای ناشناخته و نرم افزارهایی که نیاز ندارید خودداری کنید و در صورت نیاز به نرم افزار جدید حتما از منابع تایید شده مانند وبسایتهای رسمی تولید کننده نرم افزار یا وبسایتهای شناخته شده در زمینه معرفی نرم افزارها، سورس آنها را تهیه کنید و در صورت ناآگاهی با اشخاص مطلع مشورت کنید.

Spyware: نرم افزارهای جاسوسی

Spyware نرم افزاری است که اقدام به جمع آوری اطلاعات شخصی بدون آگاهی و يا اجازه کاربران میکند. برخی از برنامههای Spyware، قادر به رديابی و تشخيص اطلاعات تايپ شده از طريق صفحه کليد نيز هستند. با توجه به انجام پردازشهای اضافی توسط اينگونه نرم افزارها، سيستمهای کاربران کند و کارآیی آنان به طرز محسوسی کاهش خواهد يافت. در صورت دريافت موزيک از طريق برنامههای اشتراک فايل، بازیهای رايگان از سايتهای ناامن يا ساير نرم افزارها از منابع ناشناخته، شرايط لازم به منظور نصب اين گونه نرم افزارها و در نهايت آلودگی سيستم فراهم میشود. نرمافزارهای جاسوسی، برنامه کامپیوتری است که اطلاعات شما را بطور پنهانی جمعآوری و آنها را در اختیار تبلیغکنندگان یا هر کسی که میتواند از این اطلاعات استفاده قرار میدهد. نوع اطلاعاتی که از کامپیوتر شما جمعآوری میشود متفاوت است. بعضی نرمافزارهای جاسوسی فقط اطلاعات سیستمی شما را جمع میکنند و بعضی از نرمافزارهای جاسوسی اطلاعات شخصی را جمعآوری میکنند، مثلا ردگیری عادات و علایق شما در هنگام کار با اینترنت یا گاهی بدتر، با فایلهای شخصی شما سروکار دارند. از این اطلاعات برای مقاصد مختلف استفاده میشود.

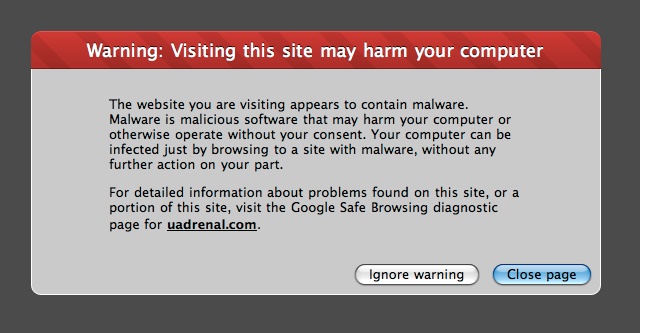

Scareware: ترسافزار

scareware یا ترس افزار برنامهی کامپیوتری است که به عنوان بدافزار شناخته میشود. این بدافزار برای آسیب زدن یا مختل کردن یک سیستم کامپیوتری طراحی میشود. به بیان دقیقتر نه تنها به سیستم کاربر آسیب میزند بلکه او را میترساند و مجبور میکند که با استفاده از کارت اعتباری خود خرید انجام دهد. Scareware معمولا با استفاده از یک سری ترفند، کاری میکند که کاربر تصور کند سیستمش به یک ویروس کامپیوتری یا دیگر برنامههای مخرب آلوده شده است و تنها برنامه scareware است که میتواند آن را پاکسازی کند. به محض اینکه کاربر این برنامه را دانلود و نصب کرد ممکن است برنامه مخرب دیگری نیز همزمان روی کامپیوتر نصب شود که میتواند اطلاعات شخصی کاربر را برباید یا به سیستم کاربر از راه دور دسترسی داشته باشد و از این طریق حملات دیگری را اجرا کند. اما ممکن است هدف بدافزار تنها واریز پول به حساب تولید کننده آن از طریق خرید یک برنامه ضد ویروس یا برنامه افزایش کارایی سیستم یا دیگر برنامههای قانونی باشد. در مجموع میتوان گفت scareware با ترساندن کاربر او را مجبور میکند تا برنامه ی مخربی را روی سیستمش نصب کند یا با پرداخت هزینه نرم افزار خاصی را بخرد.

Worms: کرمها

کرمهای کامپيوتری گروهی از بدافزارها هستند که از شبکههای کامپيوتری برای فرستادن کپیهايی از خودشان برای ديگران استفاده میکنند. آنها از نقصهای سيستم عامل و نرم افزارهای موجود روی کامپيوتر برای نفوذ به آن استفاده میکنند. کرمها با ويروسها تفاوت دارند. ويروسها با اتصال به برنامههای ديگر منتقل و تکثير میشوند. اما کرمها بینياز از برنامههای ديگر میتوانند خودشان را به طور مرتب در کامپيوتر ميزبان يا ديگر کامپيوترهای مرتبط کپی کنند و جابجا شوند. کرمها معمولا به شبکهها آسيب میزنند. برای مثال از پهنای باند کاربران برای فرستادن کپیهايی از خودشان برای ديگران استفاده میکنند. برخی از کرمهای کامپیوتری مخرب نیستند، فقط از کامپیوتری به کامپیوتر دیگر تکثیر میشوند بدون اینکه تغییری در سیستم عامل آنها ایجاد کنند. البته اگر این تکثیر زیاد باشد، میتواند با پرکردن هارد یک کامپیوتر یا مصرف کردن پهنای باند شبکه، مشکلات جدی به بار آورد.کرمها مانند هر برنامه دیگر از یک سری کد تشکیل شدهاند. گروهی از کدها مسئول تکثیر کرم هستند. بقیه کدها که نقشی در تکثیر ندارند Payload نامیده میشوند. این کدها وظایفی مانند حذف فایلهای کامپیوتر، ارسال آنها از طریق ایمیل یا آسیبهای دیگری دارند. یکی از رایجترین payloadها، کدهای تولید درپشتی «Back door» روی سیستم هستند.

ایمن سازی سیستم

طبقهبندی ویروسها و کرمها به این موارد ختم نمیشود؛ در حال حاضر بسیاری از انواع تهدیدهای کامپیوتری وجود دارد که حتی شناخته نشدهاند و در صورت شناسایی نامی برای آنها وجود ندارد. ممکن است برخی از این فایلها در هیچ کدام از طبقه بندیهای مذکور قرار نگیرند یا حتی ترکیبی از انواع مختلف ویروسها و کرمها باشد. شناسایی تهديدات کرمها و ويروسها عمليات سادهای نبوده و در اين رابطه باید از رويکردهای کاملا پويا و مبتنی بر آخرين دستاوردهای تکنولوژی استفاده شود. استفاده و بکارگيری وصلههای امنیتی ارائه شده در عين مفيد بودن به منظور مقابله با مشکل امنيتی ايجاد شده، میتواند زمينه بروز مسائل و اثرات جانبی غيرقابل پيش بينی را فراهم کند. در اين رابطه لازم است به اين نکته مهم نيز اشاره شود که پس از ارائه يک Patch امنيتی، مدت زمان زيادی طول خواهد کشيد که مديران سيستم يا شبکه مشکل تمامی سيستمهای آسيب پذير خود را برطرف کنند. مدت زمان برطرف سازی مشکلات و اشکالات بوجود آمده در برخی موارد میتواند ماهها يا حتی سالها پس از ارائه وصله امنیتی بطول انجامد. در هر صورت بروزرسانی مکرر سیستم عامل توصیه میشود.

منبع: زومیت

.png)